Bygg ditt ISMS på några minuter, inte månader.

.svg)

.svg)

.svg)

Upptäck omfattande resurser, expertinsikter och beprövade strategier för att identifiera, bedöma och minska cybersäkerhetsrisker i hela din organisation.

.png)

Tydlig, praktisk förklaring av informationssäkerhetsriskhantering, hur den kopplas till säkerhetsramverk och hur man får riskbaserad säkerhet att fungera i praktiken.

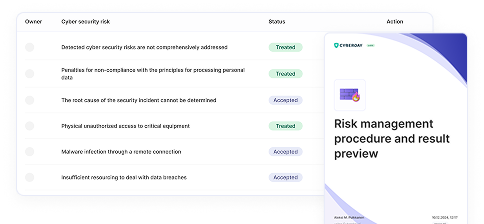

Ett ISMS stöder endast riskhantering om det används aktivt. När processer som incidenthantering, förändringshantering, kontinuitetsplanering och kontinuerlig förbättring genomförs i praktiken genererar de kontinuerligt input.

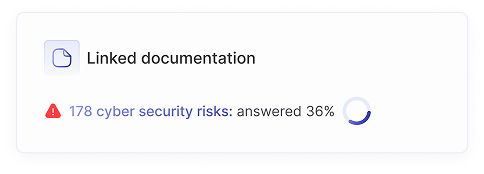

Hitta de 10 vanligaste bristerna inom informationssäkerhetsriskhantering och lär dig hur team kan åtgärda dem för att göra riskhanteringen praktisk, beslutsdriven och effektiv i det dagliga säkerhetsarbetet.

Tydlig, praktisk förklaring av informationssäkerhetsriskhantering, hur den kopplas till säkerhetsramverk och hur man får riskbaserad säkerhet att fungera i praktiken.

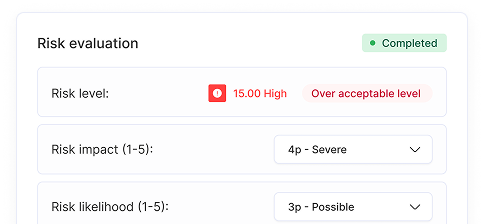

Lär dig varför informationssäkerhetsriskhantering är viktigt. Upptäck hur en riskbaserad strategi hjälper till att optimera säkerheten, stödja efterlevnad av standarder som ISO 27001, möjliggöra kontinuerlig förbättring och bygga riskmedvetna team.

Hantera informationssäkerhetsrisker med en tydlig steg-för-steg-process, från identifiering av tillgångar till övervakning, vilket är avgörande för att navigera i växande cybersäkerhetshot.

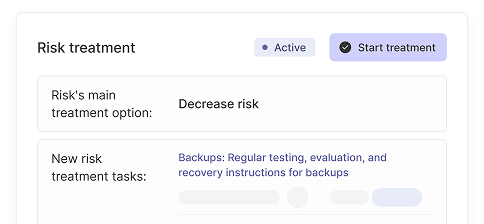

Vi söker ständigt efter sätt att automatisera och skapa en effektiv hantering av cyberrisker. Vårt senaste tillskott är autopilotläge för risk. Konceptet beskrivs i det här inlägget.

Cyberday riskhantering till en levande, dynamisk del av ditt säkerhetsprogram som uppdateras automatiskt i takt med att hoten utvecklas och din organisation växer.