NSM ICT Security Principles (NSM ICT SP) är Norges nationella rekommendationer för att säkra informations- och kommunikationsteknik. De publiceras av den norska nationella säkerhetsmyndigheten (NSM) och förklarar vad en organisation bör göra för att skydda informationssystem mot obehörig åtkomst, skada och missbruk.

Vägledningen är relevant i hela Norge för alla offentliga och privata organisationer, med ett primärt fokus på operatörer av kritiska samhällsfunktioner och kritisk infrastruktur. Den är rådgivande, inte obligatorisk, och måste anpassas till varje organisation samtidigt som den överensstämmer med tillämpliga lagar, till exempel den norska säkerhetslagen.

På en övergripande nivå grupperar principerna konkreta åtgärder i fyra kategorier som täcker hela livscykeln för ICT: Identifiera, Skydda och underhålla, Upptäcka samt Svara och återhämta.

De gäller både interna och outsourcade tjänster eller molntjänster, och organisationen är fortfarande ansvarig för säkerheten när den använder leverantörer, inklusive granskning av leverantörens kontroller.

Den här artikeln ger en översikt och vägledning i klartext till NSM ICT Security Principles och hjälper dig att förstå de grundläggande kraven i NSM ICT Security Principles så att du kan planera efterlevnadsarbetet.

Läs också: Norska NIS2 - Digitalsikkerhetsloven

Vad krävs enligt NSM:s ICT-säkerhetsprinciper?

Kraven i NSM ICT Security Principles är indelade i fyra kategorier. Här är vad du förväntas implementera under varje kategori.

1) Identifiera

- Kartlägg leveranser, tjänster, system, enheter, användare och åtkomstbehov.

- Definiera användarkategorier, roller och ansvarsområden, inklusive externa leverantörer.

- Använd denna förståelse för att prioritera säkerhetsarbetet och hålla det aktuellt.

2) Skydda och underhålla

- Bygg in säkerhet i upphandling och utveckling.

- Upprätta en säker ICT-arkitektur med integrerade funktioner som identitet, enhetskontroll, loggning, IDS/IPS, säkerhetskopiering och återställning.

- Förstärk konfigurationer, segmentera nätverk och kontrollera identiteter och åtkomst.

- Skydda data i vila och under transport med lämplig krypto- och nyckelhantering.

- Inkludera säkerhet i förändringshantering och brådskande förändringar.

3) Detektera

- Genomför regelbundna sårbarhetsanalyser och hantera kända hot.

- Inrätta säkerhetsövervakning och definiera vad som ska samlas in och varför.

- Analysera övervakningsdata, använd automatisering där det är till hjälp och upptäck avvikelser.

- Utföra penetrationstester för att verifiera försvaret och förbättra beredskapen.

4) Svara och återhämta dig

- Förbered en plan för incidenthantering, roller, utbildning, kommunikation och stöd från tredje part.

- Utföra konsekvensanalys och fastställa kriterier för återställning.

- Bedöma, kategorisera, kontrollera och hantera incidenter, sedan utvärdera och lära.

Sammantaget bildar de fyra kategorierna en enkel loop: identifiera vad du kör, skydda det, upptäcka problem snabbt och sedan reagera och återhämta dig för att förbättra. Därefter visar vi hur dessa åtgärder omvandlas till praktiska säkerhetsvinster inom arkitektur, drift och incidenthantering.

Hur ger NSM:s ICT-säkerhetsprinciper säkerhet?

NSM:s ICT Security Principles driver fram ett riskbaserat program inom fyra områden. Först måste du förstå din organisation och dina tillgångar, sedan skapar du ett säkert tillstånd genom arkitektur, härdning, identitet och kryptering. Du lägger till övervakning och sårbarhetshantering för att snabbt upptäcka problem, och du förbereder incidenthantering för återhämtning och förbättring.

Tillsammans skapar dessa åtgärder ett starkt försvar mot cyberhot och styr upphandlingar och operativa val.

Vilka är fördelarna med NSM:s ICT-säkerhetsprinciper?

Det finns praktiska fördelar med att följa ramverket:

- En tydlig, prioriterad baslinje för ICT-säkerhetsarbetet som ledningen kan ta ansvar för.

- Praktiska åtgärder som minskar exponeringen och hjälper till att förebygga, upptäcka och återhämta sig från incidenter.

- Upphandlings- och outsourcingvägledning så att säkerhetskraven specificeras och verifieras med leverantörerna.

Hur lång tid tar det att uppfylla NSM:s ICT-säkerhetsprinciper?

Typiska intervall, beroende på storlek, omfattning och nuvarande mognad:

- Från låg mognadsgrad: 6 till 12 månader

- Med partiella metoder på plats: 3 till 6 månader

- Med ett moget ISMS som ISO 27001: 2 till 4 månader för att anpassa specifikationerna

Stora variabler inkluderar antalet system och leverantörer, disciplinen för förändringshantering och tillgången på personal för att hantera risker, arkitektur, härdning, övervakning och incidenthantering.

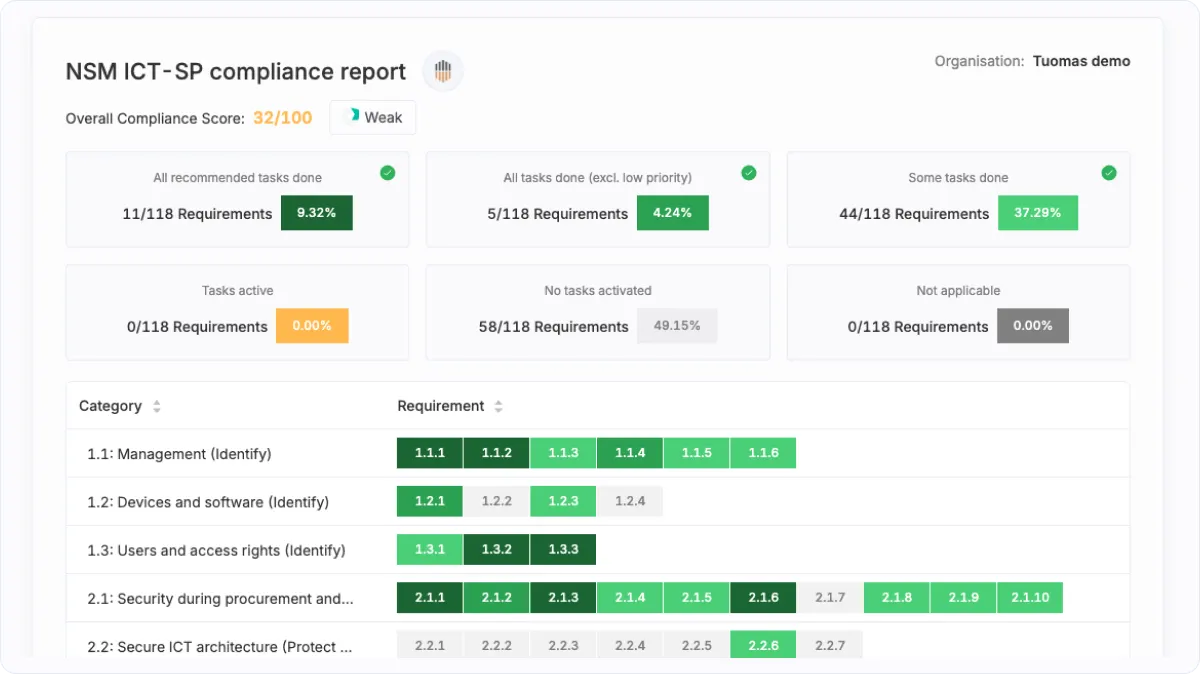

Verktyg som Cyberday kan hjälpa till att effektivisera processen genom att tillhandahålla vägledning och resurser.

Gratis verktyg: Bedöm din efterlevnad av NSM:s ICT-säkerhetsprinciper med vår kostnadsfria bedömning

Vanliga frågor

Är NSM:s ICT-säkerhetsprinciper obligatoriska?

Nej, de är rekommendationer. Separata rättsliga ramar kan ställa strängare eller andra krav, till exempel Norges säkerhetslag.

Varför är NSM:s ICT-säkerhetsprinciper viktiga?

Den ger alla organisationer en strukturerad uppsättning åtgärder för att skydda informationssystem och undanröja motstridiga råd. Genom att följa den skapas en bra baslinje som hjälper ledningen att fatta välgrundade säkerhetsbeslut.

Vem måste följa NSM:s ICT-säkerhetsprinciper?

Den är mest relevant för organisationer som ansvarar för kritiska samhällsfunktioner och kritisk infrastruktur. NSM rekommenderar den för alla offentliga och privata organisationer, inklusive de som lägger ut ICT-tjänster på entreprenad.

När gäller NSM:s principer för ICT-säkerhet?

NSM:s ICT Security Principles har varit i kraft sedan den 28 augusti 2017, då version 1.0 först publicerades på norska. Den nuvarande versionen är 2.1, med den engelska utgåvan publicerad den 31 maj 2024.

Stöds NSM:s ICT-säkerhetsprinciper i Cyberday?

Ja, det gör vi. Cyberday inkluderar NSM ICT SP med färdiga uppgifter, dokumentation och spårning.

.svg)