Die NSM IKT-Sicherheitsprinzipien (NSM ICT SP) sind Norwegens nationale Empfehlungen zur Sicherung der Informations- und Kommunikationstechnologie. Sie werden von der norwegischen Nationalen Sicherheitsbehörde (NSM) veröffentlicht und erklären, was eine Organisation tun sollte, um Informationssysteme vor unbefugtem Zugriff, Schaden und Missbrauch zu schützen.

Der Leitfaden ist in ganz Norwegen für alle öffentlichen und privaten Organisationen relevant, wobei der Schwerpunkt auf den Betreibern kritischer ziviler Funktionen und kritischer Infrastrukturen liegt. Er hat beratenden Charakter, ist nicht verbindlich und muss an jede Organisation angepasst werden, wobei die geltenden Gesetze wie das norwegische Sicherheitsgesetz zu beachten sind.

Auf einer hohen Ebene gruppieren die Grundsätze konkrete Maßnahmen in vier Kategorien, die den gesamten Lebenszyklus der IKT abdecken: Identifizieren, Schützen und Warten, Erkennen sowie Reagieren und Wiederherstellen.

Sie gelten sowohl für interne als auch für ausgelagerte oder Cloud-Dienste, und die Organisation bleibt für die Sicherheit verantwortlich, wenn sie Anbieter nutzt, einschließlich der Überprüfung der Kontrollen des Anbieters.

Dieser Artikel gibt einen Überblick über die NSM IKT-Sicherheitsgrundsätze in einfacher Sprache und einen Leitfaden, der Ihnen hilft, die Kernanforderungen der NSM IKT-Sicherheitsgrundsätze zu verstehen, damit Sie die Einhaltung der Vorschriften planen können.

Lesen Sie auch: Norwegische NIS2 - Digitalsikkerhetsloven

Was verlangen die NSM IKT-Sicherheitsgrundsätze?

Die Anforderungen der NSM IKT-Sicherheitsgrundsätze sind in vier Kategorien unterteilt. Im Folgenden erfahren Sie, was Sie in jeder Kategorie umsetzen müssen.

1) Identifizieren

- Abbildung von Leistungen, Diensten, Systemen, Geräten, Benutzern und Zugangsanforderungen.

- Definieren Sie Benutzerkategorien, Rollen und Verantwortlichkeiten, einschließlich externer Anbieter.

- Nutzen Sie dieses Wissen, um Prioritäten für die Sicherheitsarbeit zu setzen und sie auf dem neuesten Stand zu halten.

2) Schützen und pflegen

- Integrieren Sie Sicherheit in die Beschaffung und Entwicklung.

- Aufbau einer sicheren IKT-Architektur mit integrierten Funktionen wie Identität, Gerätekontrolle, Protokollierung, IDS/IPS, Sicherung und Wiederherstellung.

- Sichern Sie Konfigurationen, segmentieren Sie Netzwerke und kontrollieren Sie Identitäten und Zugriff.

- Schützen Sie Daten im Ruhezustand und bei der Übertragung durch eine angemessene Verschlüsselung und Schlüsselverwaltung.

- Einbeziehung der Sicherheit in das Änderungsmanagement und in dringende Änderungen.

3) Erkennen

- Führen Sie regelmäßig Schwachstellenanalysen durch und gehen Sie auf bekannte Bedrohungen ein.

- Einrichtung einer Sicherheitsüberwachung und Festlegung, was gesammelt werden soll und warum.

- Analysieren Sie die Überwachungsdaten, nutzen Sie die Automatisierung, wo sie hilfreich ist, und machen Sie Anomalien sichtbar.

- Durchführung von Penetrationstests zur Überprüfung der Verteidigungsmaßnahmen und zur Verbesserung der Abwehrbereitschaft.

4) Reagieren und wiederherstellen

- Ausarbeitung eines Plans für das Management von Zwischenfällen, Rollen, Schulungen, Kommunikation und Unterstützung durch Dritte.

- Durchführung einer Analyse der Auswirkungen auf das Geschäft und Festlegung von Wiederherstellungskriterien.

- Bewerten, kategorisieren, kontrollieren und managen Sie Vorfälle, werten Sie sie aus und lernen Sie daraus.

Zusammengenommen bilden die vier Kategorien einen einfachen Kreislauf: Identifizieren Sie, was Sie betreiben, schützen Sie es, erkennen Sie Probleme schnell, reagieren Sie und stellen Sie es wieder her, um es zu verbessern. Als Nächstes zeigen wir, wie diese Maßnahmen zu praktischen Sicherheitsgewinnen in den Bereichen Architektur, Betrieb und Ereignisbehandlung führen.

Wie sorgen die NSM IKT-Sicherheitsgrundsätze für Sicherheit?

Die NSM IKT-Sicherheitsgrundsätze bilden die Grundlage für ein risikobasiertes Programm in vier Bereichen. Zunächst müssen Sie Ihr Unternehmen und Ihre Anlagen verstehen und dann durch Architektur, Härtung, Identität und Verschlüsselung einen sicheren Zustand herstellen. Sie fügen Überwachung und Schwachstellenmanagement hinzu, um Probleme schnell zu erkennen, und Sie bereiten die Reaktion auf Vorfälle vor, um sie zu beheben und zu verbessern.

Zusammen bilden diese Maßnahmen eine starke Verteidigung gegen Cyber-Bedrohungen und bilden die Grundlage für Beschaffungs- und Betriebsentscheidungen.

Was sind die Vorteile der NSM IKT-Sicherheitsgrundsätze?

Die Einhaltung des Rahmens bietet praktische Vorteile:

- Eine klare, nach Prioritäten geordnete Grundlage für die IKT-Sicherheitsarbeit, die das Management übernehmen kann.

- Praktische Maßnahmen zur Verringerung der Gefährdung und zur Vorbeugung, Erkennung und Behebung von Zwischenfällen.

- Leitlinien für Beschaffung und Outsourcing, damit die Sicherheitsanforderungen spezifiziert und mit den Anbietern überprüft werden können.

Wie lange dauert es, bis die NSM IKT-Sicherheitsgrundsätze erfüllt sind?

Typische Spannen, abhängig von Größe, Umfang und aktueller Reife:

- Ab niedrigem Reifegrad: 6 bis 12 Monate

- Mit teilweise eingerichteten Praxen: 3 bis 6 Monate

- Bei einem ausgereiften ISMS wie ISO 27001: 2 bis 4 Monate für die Anpassung der Einzelheiten

Zu den großen Variablen gehören die Anzahl der Systeme und Lieferanten, die Disziplin bei der Änderungsverwaltung und die Verfügbarkeit von Mitarbeitern, die sich um Risiken, Architektur, Härtung, Überwachung und Reaktion auf Zwischenfälle kümmern.

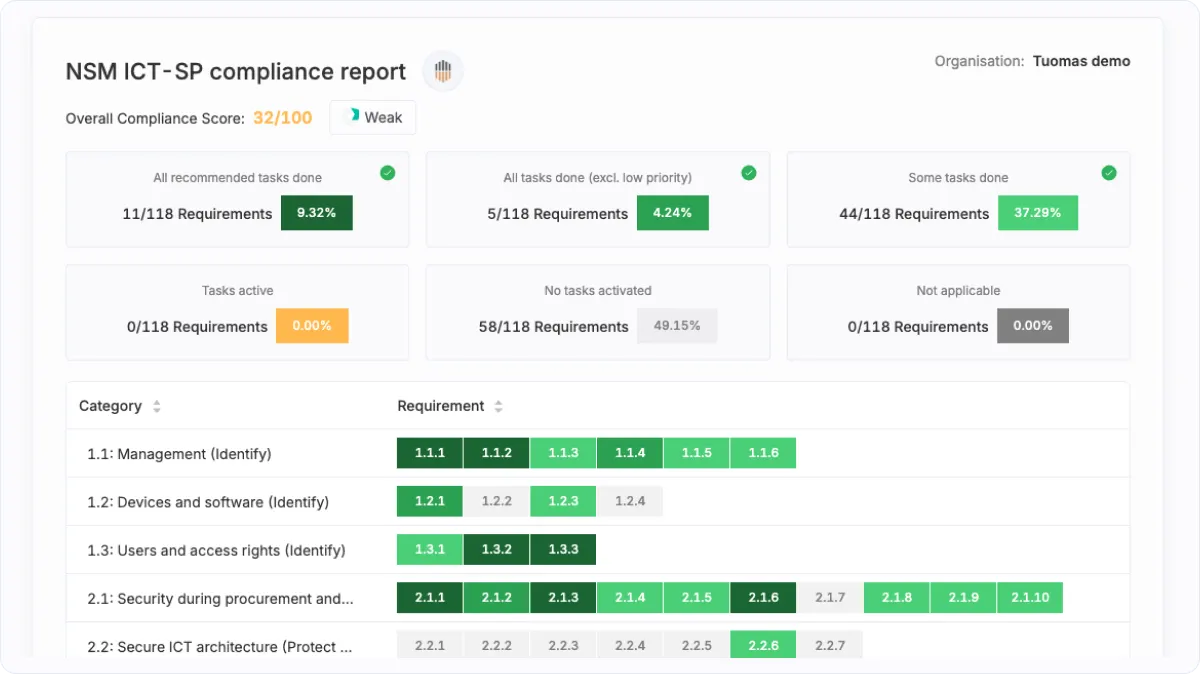

Der Einsatz von Tools wie Cyberday kann dazu beitragen, den Prozess durch die Bereitstellung von Leitlinien und Ressourcen zu optimieren.

Kostenloses Werkzeug: Bewerten Sie die Einhaltung der NSM IKT-Sicherheitsgrundsätze mit unserer kostenlosen Bewertung

FAQs

Sind die NSM IKT-Sicherheitsgrundsätze verbindlich?

Nein. Es handelt sich um Empfehlungen. Einzelne Rechtsrahmen können strengere oder andere Anforderungen stellen, wie z. B. das norwegische Sicherheitsgesetz.

Warum sind die NSM IKT-Sicherheitsgrundsätze wichtig?

Er bietet allen Organisationen eine strukturierte Reihe von Maßnahmen zum Schutz von Informationssystemen und hilft, widersprüchliche Ratschläge zu vermeiden. Seine Befolgung schafft eine gute Ausgangsbasis und hilft den Verantwortlichen, fundierte Sicherheitsentscheidungen zu treffen.

Wer muss die NSM IKT-Sicherheitsgrundsätze einhalten?

Sie ist vor allem für Organisationen relevant, die für kritische Bürgerfunktionen und kritische Infrastrukturen zuständig sind. NSM empfiehlt es für alle öffentlichen und privaten Organisationen, einschließlich derjenigen, die IKT-Dienste auslagern.

Wann sind die NSM IKT-Sicherheitsgrundsätze in Kraft?

Die NSM IKT-Sicherheitsgrundsätze sind seit dem 28. August 2017 in Kraft, als die Version 1.0 erstmals auf Norwegisch veröffentlicht wurde. Die aktuelle Version ist 2.1, wobei die englische Ausgabe am 31. Mai 2024 veröffentlicht wird.

Werden die NSM IKT-Sicherheitsgrundsätze beim Cyberday unterstützt?

Ja. Cyberday umfasst NSM ICT SP mit vorgefertigten Aufgaben, Dokumentation und Nachverfolgung.

.svg)