NSM ICT Security Principles (NSM ICT SP) zijn de nationale aanbevelingen van Noorwegen voor het beveiligen van informatie- en communicatietechnologie. Ze worden gepubliceerd door de Noorse Nationale Veiligheidsautoriteit (NSM) en leggen uit wat een organisatie moet doen om informatiesystemen te beschermen tegen ongeautoriseerde toegang, schade en misbruik.

De richtlijnen zijn in heel Noorwegen relevant voor alle openbare en particuliere organisaties, met een primaire focus op exploitanten van kritieke maatschappelijke functies en kritieke infrastructuur. Het is adviserend, niet verplicht, en moet worden aangepast aan elke organisatie terwijl het in overeenstemming moet zijn met toepasselijke wetten zoals de Noorse Veiligheidswet.

Op een hoog niveau groeperen de principes concrete maatregelen in vier categorieën die de volledige levenscyclus van ICT omvatten: Identificeren, Beschermen en onderhouden, Opsporen en Reageren en herstellen.

Ze zijn van toepassing op zowel interne als uitbestede of cloudservices, en de organisatie blijft verantwoordelijk voor de beveiliging bij het gebruik van providers, inclusief het beoordelen van de controles van de provider.

Dit artikel geeft een overzicht en gids in gewone taal van de NSM ICT-beveiligingsprincipes en helpt je de belangrijkste vereisten van de NSM ICT-beveiligingsprincipes te begrijpen, zodat je de naleving kunt plannen.

Lees ook: Noorse NIS2 - Digitalsikkerhetsloven

Wat vereist de NSM ICT-beveiligingsprincipes?

De vereisten van de NSM ICT-beveiligingsprincipes zijn onderverdeeld in vier categorieën. Hieronder staat wat er van je verwacht wordt in elke categorie.

1) Identificeer

- Breng deliverables, diensten, systemen, apparaten, gebruikers en toegangsbehoeften in kaart.

- Definieer gebruikerscategorieën, rollen en verantwoordelijkheden, inclusief externe leveranciers.

- Gebruik dit inzicht om prioriteit te geven aan beveiligingswerkzaamheden en deze actueel te houden.

2) Beschermen en onderhouden

- Beveiliging inbouwen in inkoop en ontwikkeling.

- Een veilige ICT-architectuur opzetten met geïntegreerde functies zoals identiteit, apparaatcontrole, logging, IDS/IPS, back-up en herstel.

- Verhard configuraties, segmenteer netwerken en controleer identiteiten en toegang.

- Bescherm gegevens in rust en tijdens het transport met de juiste cryptografie en sleutelbeheer.

- Neem beveiliging op in wijzigingsbeheer en dringende wijzigingen.

3) Detecteren

- Voer regelmatig kwetsbaarheidsbeoordelingen uit en pak bekende bedreigingen aan.

- Stel beveiligingsmonitoring in en definieer wat er verzameld moet worden en waarom.

- Analyseer bewakingsgegevens, gebruik automatisering waar dat nuttig is en breng afwijkingen aan het licht.

- Voer penetratietests uit om de verdediging te controleren en de paraatheid te verbeteren.

4) Reageren en herstellen

- Stel een incidentmanagementplan op, rollen, training, communicatie en ondersteuning door derden.

- Bedrijfsimpactanalyse uitvoeren en herstelcriteria opstellen.

- Incidenten beoordelen, categoriseren, beheersen en beheren en vervolgens evalueren en leren.

Samen vormen de vier categorieën een eenvoudige lus: identificeer wat je draait, bescherm het, detecteer problemen snel en reageer en herstel om te verbeteren. Vervolgens laten we zien hoe deze maatregelen praktische beveiligingswinst opleveren op het gebied van architectuur, bedrijfsvoering en incidentafhandeling.

Hoe zorgt het NSM ICT-beveiligingsprincipe voor veiligheid?

De NSM ICT Security Principles sturen een risicogebaseerd programma aan op vier gebieden. Eerst begrijpt u uw organisatie en bedrijfsmiddelen, vervolgens creëert u een veilige staat door middel van architectuur, hardening, identiteit en encryptie. U voegt monitoring en kwetsbaarhedenbeheer toe om problemen snel op te sporen en u bereidt incidentrespons voor om te herstellen en te verbeteren.

Samen vormen deze maatregelen een sterke verdediging tegen cyberbedreigingen en geven ze richting aan de keuzes op het gebied van inkoop en operaties.

Wat zijn de voordelen van NSM ICT-beveiligingsprincipes?

Het volgen van het raamwerk biedt praktische voordelen:

- Een duidelijke, geprioriteerde basislijn voor ICT-beveiligingswerk waar het management eigenaar van kan worden.

- Praktische maatregelen die de blootstelling verminderen en incidenten helpen voorkomen, opsporen en herstellen.

- Inkoop- en uitbestedingsrichtlijnen zodat beveiligingseisen worden gespecificeerd en geverifieerd met leveranciers.

Hoe lang duurt het om te voldoen aan de NSM ICT-beveiligingsprincipes?

Typische bereiken, afhankelijk van omvang, reikwijdte en huidige maturiteit:

- Vanaf lage rijpheid: 6 tot 12 maanden

- Met gedeeltelijke praktijken op zijn plaats: 3 tot 6 maanden

- Met een volwassen ISMS zoals ISO 27001: 2 tot 4 maanden om specifieke zaken op elkaar af te stemmen.

Grote variabelen zijn onder andere het aantal systemen en leveranciers, de discipline voor verandermanagement en de beschikbaarheid van personeel om risico's, architectuur, hardening, monitoring en incidentrespons uit te voeren.

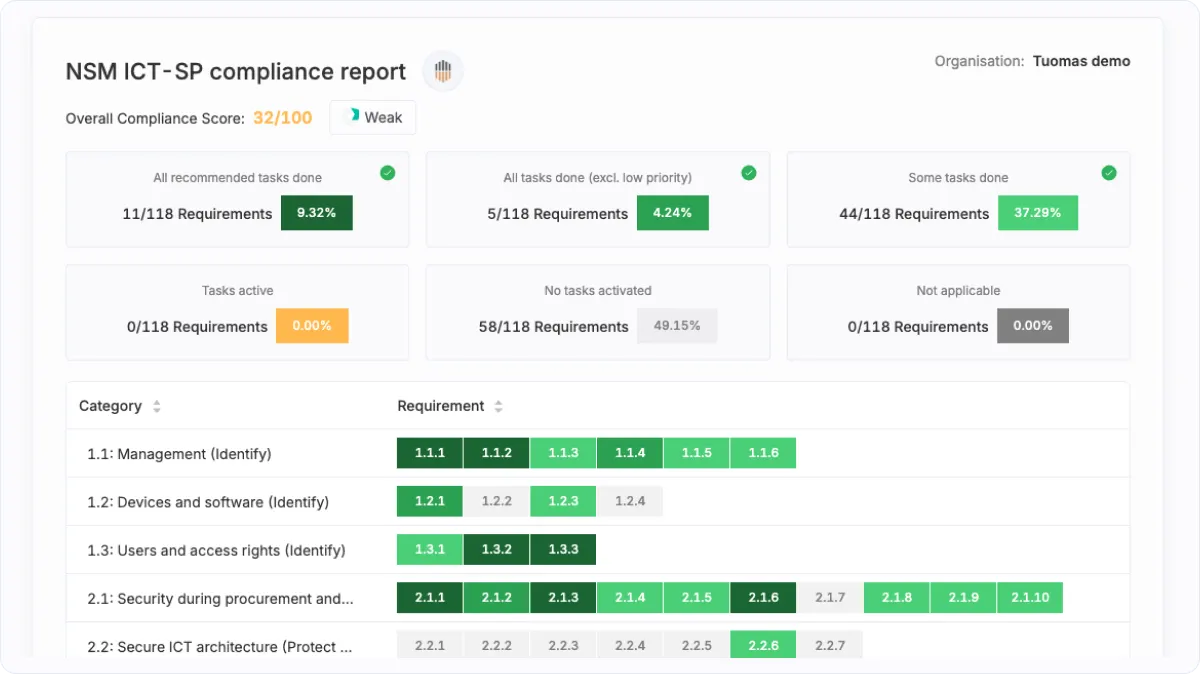

Het gebruik van tools zoals Cyberday kan het proces helpen stroomlijnen door begeleiding en hulpmiddelen te bieden.

Gratis tool: Beoordeel of je voldoet aan de NSM ICT-beveiligingsprincipes met onze gratis beoordeling.

FAQs

Zijn de NSM ICT-beveiligingsbeginselen verplicht?

Nee. Het zijn aanbevelingen. Afzonderlijke wettelijke kaders kunnen strengere of andere eisen stellen, zoals de Noorse veiligheidswet.

Waarom zijn de NSM ICT-beveiligingsprincipes belangrijk?

Het geeft alle organisaties een gestructureerde set maatregelen om informatiesystemen te beschermen en door conflicterend advies heen te prikken. Het volgen ervan bouwt een goede basis op en helpt leiderschap om weloverwogen beveiligingsbeslissingen te nemen.

Wie moet voldoen aan de NSM ICT-beveiligingsprincipes?

Het is het meest relevant voor organisaties die verantwoordelijk zijn voor kritieke maatschappelijke functies en kritieke infrastructuur. Het NSM beveelt het aan voor alle publieke en private organisaties, inclusief organisaties die ICT-diensten uitbesteden.

Wanneer zijn de NSM ICT-beveiligingsbeginselen van kracht?

De NSM ICT-beveiligingsprincipes zijn van kracht sinds 28 augustus 2017, toen versie 1.0 voor het eerst in het Noors werd gepubliceerd. De huidige versie is 2.1 en de Engelse editie is uitgebracht op 31 mei 2024.

Worden de NSM ICT-beveiligingsprincipes ondersteund in Cyberday?

Ja. Cyberday omvat NSM ICT SP met kant-en-klare taken, documentatie en tracking.

.svg)