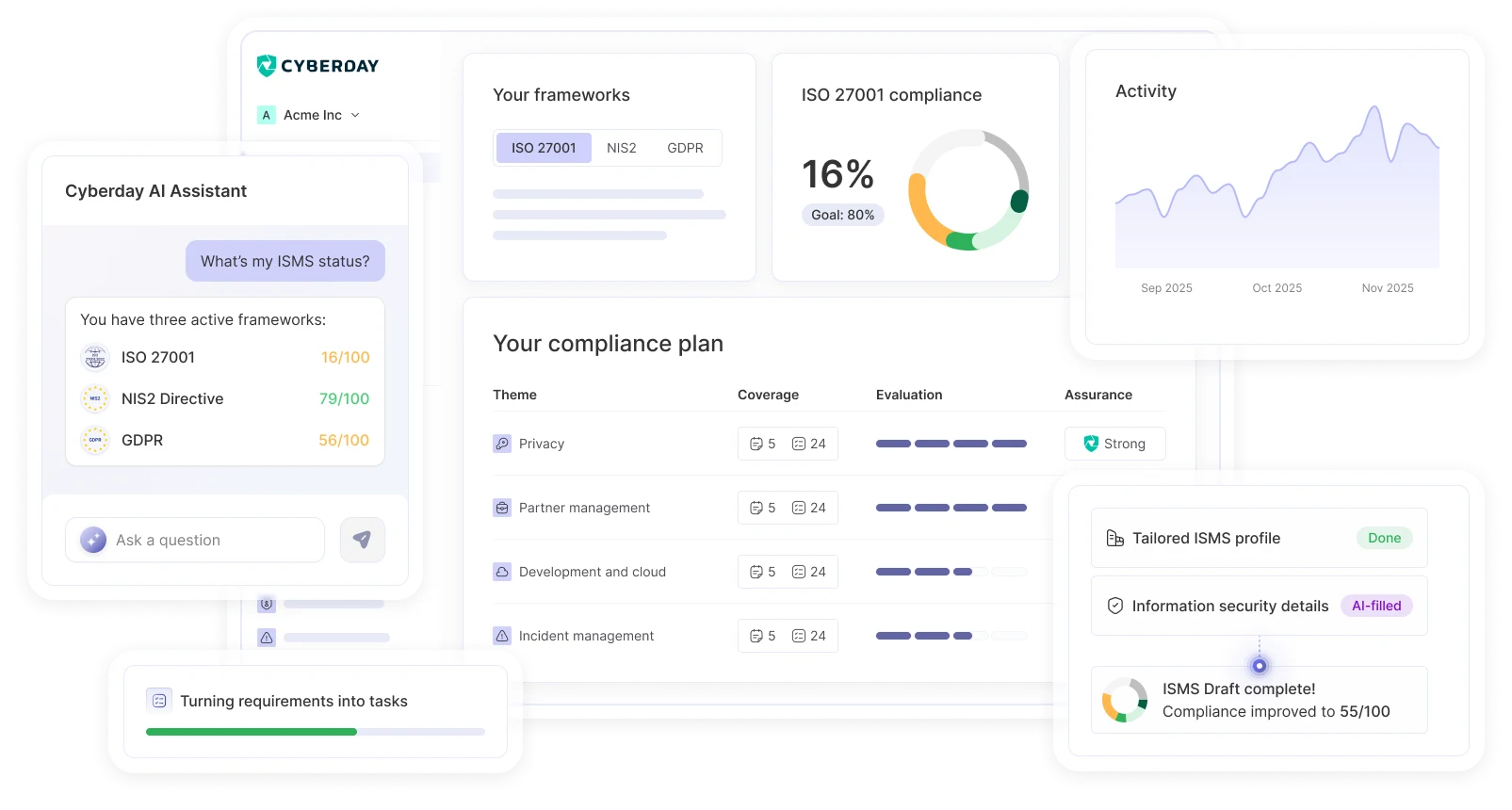

Obtenez une résilience continue et pérenne grâce à une solution ISMS à long terme, et non à un simple projet ponctuel. Simplifiez et accélérez votre travail de conformité avec les agents Cyberday AI.

Cyberday AI vous offre le moyen le plus rapide, le plus abordable et le plus crédible de mettre en place votre SMSI et de vous conformer à tout cadre de sécurité pertinent pour vous. Commencez gratuitement en quelques minutes.

.svg)

.png)

.png)

.png)

La directive sur la résilience des entités critiques (CER) est une loi européenne visant à renforcer la résilience des entités critiques qui fournissent des services essentiels dans divers secteurs, afin de garantir leur capacité à résister à toute une série de menaces et de risques.

La loi belge du 1er juillet 2011 relative à la sécurité et à la protection des infrastructures critiques établit un cadre de sécurité et de protection pour les infrastructures critiques. Elle impose des mesures de protection pour les infrastructures critiques et met en œuvre la directive européenne 2008/114/CE.

La loi sur la cyber-résilience est un règlement de l'UE visant à améliorer la cyber-sécurité et la cyber-résilience dans l'UE. Elle prévoit des exigences pour les produits matériels et logiciels comportant des éléments numériques.

Le NIS2 de l'Union européenne a été transposé en Belgique dans le droit national sous la forme de la loi NIS2. Cette loi s'aligne étroitement sur la directive NIS2 de l'UE et ne présente que des différences nationales mineures. Elle impose et définit des règles de cybersécurité pour les entreprises enregistrées en Belgique qui travaillent dans le secteur critique.

Les RTS du DORA sur la gestion simplifiée des risques liés aux TIC décrivent les éléments clés que les entités financières soumises à une échelle, un risque, une taille et une complexité moindres doivent mettre en place pour gérer les risques.

La loi sur la résilience opérationnelle numérique (DORA) est la loi de l'UE sur la résilience opérationnelle numérique. Elle vise à renforcer la résilience dans tous les aspects des institutions financières.

Le cadre CyberFundamentals a été créé par le Centre for Cyber security Belgium. Il propose un ensemble de mesures concrètes pour protéger vos données, réduire de manière significative le risque des cyber-attaques les plus courantes et augmenter la cyber-résilience de votre organisation.

Le NIS2 constitue la base des mesures de gestion des risques de cybersécurité et des obligations d'information dans les principaux secteurs d'activité couverts par la directive.

SMSI complet de niveau certification. Ensemble complet de contrôles de sécurité ainsi que les aspects de gestion, d'audit et d'évaluation des risques.

Le GDPR définit les exigences en matière de traitement licite des données à caractère personnel et de protection adéquate des données.

.svg)

2NS est une entreprise finlandaise indépendante spécialisée dans la cybersécurité. Nous agissons en tant que partenaires de nos clients dans la gestion des risques liés à la sécurité de l'information. Nous aidons nos clients à prendre soin de leur sécurité de l'information d'une manière globale, y compris la sécurité administrative et technique. Les éléments de nos opérations sont une expertise solide et un savoir-faire en constante évolution, qui sont guidés par des clients satisfaits.

.png)

Above IT propose des solutions technologiques avancées pour stimuler les processus et la productivité des entreprises. Nos services comprennent l'informatique dématérialisée, la cybersécurité et le conseil en informatique, adaptés aux différents secteurs et organisations. Nous nous appuyons sur des technologies de pointe pour aider les départements informatiques à atteindre leurs objectifs de manière efficace et sécurisée. Nous sommes vos conseillers de confiance et votre "consigliere" dans ce voyage.

Grâce à une expertise de premier plan, à des solutions intelligentes et durables et à des partenariats solides avec nos clients, nous transformons la technologie en valeur réelle.

Avec l'introduction de NIS2, de DORA et de la loi norvégienne sur la sécurité numérique, les organisations norvégiennes sont confrontées à une nouvelle ère d'exigences strictes en matière de gouvernance efficace de la sécurité. Chez blinQ, nous fournissons des services consultatifs experts en matière de sécurité et de conformité, aidant les clients à établir une approche complète et personnalisée pour protéger leurs opérations et assurer la conformité réglementaire.

Notre mission est d'aider votre entreprise non seulement à respecter les nouvelles normes, mais aussi à renforcer sa résilience face aux menaces numériques en constante évolution. En mettant en œuvre des cadres de sécurité modernes, vous créez un environnement plus sûr pour votre organisation et vos employés.

Contactez-nous dès aujourd'hui pour une discussion sans engagement sur la manière dont nous pouvons vous aider.

Nos meilleurs clients viennent à nous parce que...

Elles se rendent compte que la cybersécurité n'est plus seulement un problème informatique, mais un risque stratégique pour l'entreprise. Stimulées par la législation européenne telle que NIS 2 ou DORA, elles recherchent une approche plus holistique de la cybersécurité et de la gestion des risques qui va au-delà du déploiement d'outils ou de correctifs techniques.

Ils sont généralement...

CISOs, CIOs, ou Compliance & Risk Officers dans des organisations européennes de taille moyenne (en particulier en Belgique), opérant dans des secteurs tels que les soins de santé, le gouvernement, SaaS, l'infrastructure critique, ou la fabrication - souvent submergés par des projets informatiques fragmentés et une pression réglementaire croissante.

Ils ont généralement du mal à...

Un patchwork d'outils de sécurité informatique non coordonnés, l'absence de politiques de résilience cybernétique au niveau de la direction et un alignement insuffisant sur les cadres juridiques et réglementaires. Souvent, elles ne disposent pas de l'expertise interne nécessaire pour développer ou gérer un système complet de gestion de la cybersécurité.

Ils peuvent s'attendre à ce que nous...

Un programme de cybersécurité clair et structuré, aligné sur NIS 2, ISO27001, DORA et les meilleures pratiques en matière de sécurité dans le nuage - y compris la gouvernance, le soutien à la mise en œuvre et l'élaboration de politiques. En tant que RSSI à temps partiel (vCISO), nous apportons clarté, conformité et cyber-résilience concrète à l'ensemble de l'organisation.

Voici comment nous vous aidons...

Nous commençons par une évaluation ciblée à l'aide de cadres éprouvés tels que les principes fondamentaux du cyberespace, afin d'identifier les principales faiblesses en matière de gestion des risques, de planification de la résilience et de conformité. Ensuite, nous jouons un rôle actif dans la conception et la gestion des programmes de mise en œuvre. Nous faisons le lien entre la sécurité informatique, la continuité des activités et la conformité, et nous apportons de la clarté au niveau du leadership, des structures de gouvernance et de l'alignement opérationnel.

DG Creative aide les organisations et les entreprises à choisir, à mettre en œuvre et à tirer profit des technologies de pointe. Notre objectif est de créer de la valeur pour vos opérations grâce à des services et des solutions numériques. Nous nous consacrons à la cybersécurité, en nous occupant à la fois de la planification et de la mise en œuvre des réseaux physiques, et en conseillant nos clients pour qu'ils répondent aux exigences formelles fixées par la législation. Avec des bureaux à Jakobstad et à Vasa, nous servons principalement l'Ostrobothnie, mais nous avons également des projets au niveau national et international. En tant qu'entreprise indépendante et membre-propriétaire du groupe Data, nous fournissons des ressources dans toute la Finlande. Nos activités sont certifiées ISO 9001, ce qui garantit une qualité élevée et une amélioration continue.

Dizparc Secured est une société indépendante spécialisée dans la cybersécurité qui travaille dans les domaines de la cybersécurité offensive, défensive et stratégique. Notre offre s'étend des services offensifs tels que les tests de pénétration, les évaluations de vulnérabilité, les opérations d'équipe rouge aux services défensifs tels que la surveillance, les enquêtes, les analyses médico-légales, la chasse aux menaces, etc. Nous aidons les organisations à analyser et à atténuer les risques et à établir un mode de fonctionnement structuré en matière de cybersécurité.

.png)

Dunamis Technology est une entreprise norvégienne spécialisée qui aide les organisations à gérer et à protéger leurs valeurs dans un monde de plus en plus numérique et hautement réglementé. Nous rendons la sécurité numérique compréhensible, pratique et axée sur la valeur, en mettant l'accent sur le leadership, la gouvernance et la conformité réglementaire.

Nous fournissons des services dans les domaines de la sécurité numérique stratégique, de la GRC et du leadership en matière de sécurité en tant que service. Cela comprend le vCISO, la protection opérationnelle continue via Dunamis Shield et la gouvernance structurée de la sécurité via Dunamis Guardian. Nos services sont conçus pour les organisations qui ont besoin de contrôle, de prévisibilité et de conformité documentée, sans avoir à mettre en place de grandes équipes de sécurité internes.

Dunamis Technology possède une expertise approfondie des normes et cadres internationaux ISO, notamment ISO 27001, ISO9001 et ISO14001, ainsi que des exigences réglementaires et légales telles que DORA, GDPR, NIS2 et les réglementations nationales en matière de TIC, telles que les principes de sécurité des TIC du NSM (NSM IKT Grunnprinsipper) et la loi norvégienne relative à la sécurité nationale (loi sur la sécurité) (Lov om nasjonal sikkerhet (sikkerhetsloven).

Nous combinons une gouvernance structurée, une exécution pratique et des outils modernes pour garantir que la sécurité fonctionne dans la pratique et pas seulement sur le papier. Notre mission est de rendre les organisations plus résilientes dans un monde numérique. Notre vision est « Un monde numérique dans lequel tout le monde peut avoir confiance ».

Enter SystemSolutions Oy est une société finlandaise de conseil en informatique qui fournit des solutions informatiques complètes aux entreprises et aux organisations. Nous concevons, mettons en œuvre, entretenons et soutenons des solutions technologiques complexes, en nous concentrant sur le développement d'environnements informatiques, la cybersécurité et la garantie de la continuité des activités.

Enter est un revendeur de confiance et un partenaire de mise en œuvre du service Cyberday . Grâce à notre expertise approfondie des exigences des secteurs critiques, nous aidons nos clients à rester conformes et sécurisés. Nous utilisons également Cyberday pour assurer notre propre conformité à la norme ISO 27001.

Envisor Oy est une société de conseil finlandaise spécialisée dans la gestion de la qualité, qui se concentre principalement sur les secteurs de l'énergie et de l'industrie. La société aide ses clients à développer et à maintenir des systèmes de gestion robustes qui améliorent les performances opérationnelles et garantissent la conformité aux normes internationales.

Integral Oy est une société informatique finlandaise qui propose des solutions numériques complètes, associant les personnes, l'information et la technologie pour soutenir l'activité et la croissance de ses clients. En termes de sécurité de l'information, nous offrons, entre autres, des plans de sécurité de l'information, des solutions de réseaux sécurisés et des conseils continus, garantissant la protection et la fiabilité des informations critiques de l'entreprise.

KYBERX aide les entreprises des pays baltes à constituer des équipes cyberintelligentes et à automatiser la conformité à l'aide de plateformes éprouvées et d'une assistance pratique. En nous concentrant sur 𝐂𝐲𝐛𝐞𝐫 𝐀𝐰𝐚𝐫𝐞𝐧𝐞𝐬𝐬 et 𝐂𝐨𝐦𝐩𝐥𝐢𝐚𝐧𝐜𝐞 𝐀𝐮𝐭𝐨𝐦𝐚𝐭𝐢𝐨𝐧, nous aidons les entreprises en croissance à réduire les risques, à gagner du temps et à construire une véritable résilience sans avoir besoin d'une grande équipe ou d'un gros budget.

Lawder Oy est une société de conseil spécialisée dans la protection des données et la sécurité de l'information, qui aide les organisations à répondre aux exigences pratiques et réglementaires de la gouvernance des données de l'UE. Nous agissons en tant que délégués à la protection des données (DPD) externes et utilisons le modèle de sécurité numérique Cyberday pour soutenir le travail de gouvernance quotidien de nos clients. En combinant l'expertise juridique avec la technologie et la sécurité, nous fournissons des solutions pragmatiques et conformes à la réglementation pour soutenir les services numériques et les processus opérationnels.

Lenz est un cabinet de conseil pluridisciplinaire qui aide ses clients dans leurs projets de croissance et de développement. Nous sommes spécialisés dans l'identification des jeunes professionnels les plus talentueux, la combinaison du potentiel avec l'expérience des experts, et la promotion d'un leadership inspirant - un facteur clé dans la réussite de nombreux types de projets.

OdinCS propose des solutions complètes en matière de cybersécurité, intégrant la stratégie, le personnel, la technologie et la politique. Notre approche personnalisée soutient les organisations à n'importe quel stade de maturité cybernétique :

Forts de plus de 40 ans d'expertise, nous fournissons des solutions personnalisées pour garder une longueur d'avance sur les menaces. En tant que distributeur et revendeur nordique, nous mettons en relation les meilleurs fournisseurs de cybersécurité avec les revendeurs et les principaux clients.

La sécurité est au cœur de ce que nous faisons chez Opensight. Notre approche repose sur trois piliers inextricablement liés : Les personnes, les processus et la technologie. Nous nous efforçons d'améliorer votre sécurité rapidement et de manière rentable, afin qu'elle s'intègre parfaitement à vos besoins commerciaux.

L'accent mis sur les personnes vise à renforcer votre culture interne en matière de cybersécurité. Nous croyons fermement au pouvoir de vos employés en tant que première ligne de défense contre les attaques potentielles. Grâce à des formations ciblées, des activités de sensibilisation et des conseils continus, nous transformons vos équipes en experts capables de reconnaître et d'éviter les menaces numériques.

Dans la catégorie "Processus", nous renforçons vos défenses en mettant en œuvre des processus de cybersécurité qui s'intègrent parfaitement à vos activités. Nos processus de cybersécurité sur mesure sont conçus pour être efficaces et permettre à votre organisation de réagir rapidement aux incidents, de répondre aux exigences de conformité et de contrôler les risques. Renforcez efficacement votre entreprise contre les cybermenaces.

Comptez sur notre "technologie" avancée, adaptée à vos besoins spécifiques. De la détection avancée des menaces aux mécanismes de réponse automatisés, nos outils technologiques vous permettent de garder une longueur d'avance dans le paysage en constante évolution de la cybercriminalité. Protégez vos actifs numériques grâce à une technologie de cybersécurité innovante et renforcez votre résilience face à l'évolution constante des cybermenaces.

Chez Qastan, nous sommes les architectes numériques qui assurent la conformité de votre organisation sans vous causer de maux de tête. Nous allégeons votre charge de travail afin que la cybersécurité fasse naturellement partie de vos opérations quotidiennes, et non un passe-temps après le travail. En collaboration avec Cyberday.ai, nous transformons la conformité complexe en clarté, simplicité et même un peu de plaisir.

Chez Savia, nous sommes spécialisés dans le renforcement de la résilience organisationnelle en assurant une sécurité d'entreprise complète et une gestion efficace des risques. Nos services couvrent à la fois les domaines de la sécurité humaine et technique, aidant les organisations à prévenir les menaces, à protéger les opérations critiques et à se remettre rapidement des perturbations. Nous accompagnons des clients dans des secteurs tels que les infrastructures critiques, la finance, l'éducation, la défense et les industries à forte intensité de données.

Notre expertise couvre la gestion des risques humains, la sécurité du personnel, les évaluations de sécurité, la gestion des risques, les pratiques en matière de sécurité de l'information et le développement continu de la sécurité, permettant ainsi aux organisations de fonctionner en toute sécurité, de manière fiable et dans le respect des réglementations applicables.

SecWise est un partenaire de services de cybersécurité belge de premier plan, spécialisé dans les solutions Microsoft. SecWise offre une protection de bout en bout, allant du conseil stratégique en matière de sécurité et de la conception d'architectures axées sur le cloud à la détection et la réponse gérées. SecWise dispose des quatre spécialisations Microsoft Solutions Partner Security et est certifié ISO 27001. SecWise aide les organisations à renforcer leur posture de sécurité, à se conformer à des réglementations telles que NIS2 et à protéger leurs environnements numériques.

Des services informatiques simples et fiables pour faire face à toutes les situations de la journée. Nous aidons les entreprises dans les domaines de l'assistance informatique, de la cybersécurité, de l'informatique dématérialisée et du matériel informatique, pour que vous ayez moins de soucis à vous faire.

UnBreach est un fournisseur finlandais de services de sécurité gérés (MSSP) fondé en 2021. Notre mission est d'aider les entreprises nordiques soucieuses de leur sécurité à prévenir et à arrêter les violations de données. Nous le faisons en revendant, en mettant en œuvre, en surveillant et en gérant les meilleurs outils SaaS de cybersécurité.

Unitas fournit des services de conseil et des solutions en matière de conformité, d'informatique et de sécurité de l'information. Fondée en 2019, Unitas emploie actuellement près de 20 professionnels et est basée à Lystrup, au Danemark. Nous servons des clients dans les principaux pays nordiques. Nos clients se trouvent généralement dans des secteurs hautement réglementés tels que les services publics, la finance et les industries médicales, mais nous travaillons également avec des chaînes de vente au détail et des fournisseurs d'hébergement.

Nous fonctionnons comme un atelier, en mettant l'accent sur une approche pragmatique et directe pour s'assurer que les problèmes sont réellement résolus. Dans ce cadre, nous avons adapté Cyberday comme outil favori pour documenter les mesures de sécurité et la conformité de nos clients. Explorez notre site web pour obtenir le catalogue complet de nos services.

Unitas fournit des services de conseil et des solutions en matière de conformité, d'informatique et de sécurité de l'information. Fondée en 2019, Unitas emploie actuellement près de 20 professionnels et est basée à Lystrup, au Danemark. Nous servons des clients dans les principaux pays nordiques. Nos clients se trouvent généralement dans des secteurs hautement réglementés tels que les services publics, la finance et les industries médicales, mais nous travaillons également avec des chaînes de vente au détail et des fournisseurs d'hébergement.

Nous fonctionnons comme un atelier, en mettant l'accent sur une approche pragmatique et directe pour s'assurer que les problèmes sont réellement résolus. Dans ce cadre, nous avons adapté Cyberday comme outil favori pour documenter les mesures de sécurité et la conformité de nos clients. Explorez notre site web pour obtenir le catalogue complet de nos services.

Weigert Consulting accompagne les organisations grâce à son expertise approfondie en matière de sécurité informatique et de l'information, en particulier dans les domaines de la norme ISO 27001, de la gestion des risques et du BSI. L'accent est mis sur les solutions technologiques et axées sur les processus pour les infrastructures critiques et les secteurs réglementés, avec une expérience particulière dans les domaines de l'aviation, de l'énergie et des services informatiques.

Services de cybersécurité : Chez XLENT Cyber Security, nous sommes spécialisés dans la fourniture de services de cybersécurité sur mesure pour protéger votre entreprise contre les menaces en constante évolution et sécuriser vos valeurs numériques. Nos services comprennent les systèmes de gestion de la sécurité de l'information, les évaluations de la sécurité, la réponse aux incidents et la gestion de crise, ainsi que les audits et vérifications techniques afin de garantir le plus haut niveau de sécurité pour vos actifs numériques.

Normes, directives et règlements : Nous aidons votre organisation à respecter les différentes normes, directives et réglementations afin de garantir que l'organisation répond aux exigences internes et externes, telles que :

XLENT Cyber Security est fier d'être le partenaire de Cyberday.ai et utilise l'outil pour une mise en œuvre efficace et efficiente des normes, directives et réglementations.