La loi sur la cyber-résilience(CRA) est un règlement de l'UE visant à garantir que les produits matériels et logiciels contenant des éléments numériques (PDE) sont sécurisés tout au long de leur cycle de vie. L'ARC introduit des exigences obligatoires en matière de cybersécurité pour les fabricants, les importateurs et les distributeurs afin de réduire les vulnérabilités et de protéger les consommateurs et les entreprises dans l'ensemble de l'UE.

La conformité à l'ARC n'est pas facultative. Elle est juridiquement contraignante et concerne un large éventail de produits numériques commercialisés dans l'UE. La non-conformité peut entraîner des restrictions d'accès au marché et de lourdes amendes.

Du point de vue de la sécurité, l'ARC contribue à réduire les surfaces d'attaque dans les produits largement utilisés. D'un point de vue commercial, le respect des exigences de l'ARC renforce la confiance des clients et vous positionne comme un fournisseur soucieux de la sécurité.

Avantages de la conformité à l'ARC :

- Accès légal au marché de l'UE

- Moins d'incidents de sécurité et de vulnérabilités

- Avantage concurrentiel dans les ventes grâce à la confiance intégrée

- Amélioration de la maturité de la sécurité interne

Read more about CRA : Qu'est-ce que la loi sur la cyber-résilience ?

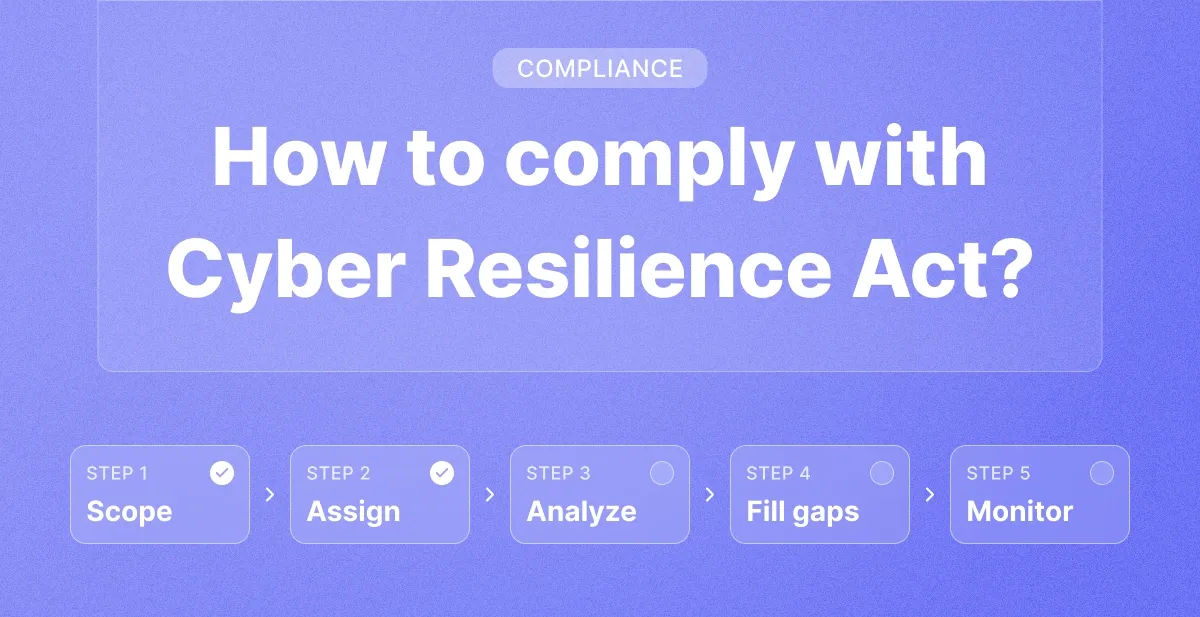

Guide de conformité à l'ARC, étape par étape

Étape 1 : Comprendre le champ d'application

Commencezpar vérifier si votre produit relève de la CRA. Elle s'applique à la plupart des produits numériques vendus dans l'UE, à quelques exceptions près (par exemple, les logiciels libres qui ne sont pas développés dans le cadre d'une activité commerciale). Faites attention aux exemptions sectorielles ou aux chevauchements avec d'autres lois telles que la directive NIS2 ou la directive sur les équipements radioélectriques.

Si vous êtes un éditeur de logiciels ou un fabricant d'appareils vendant dans l'UE, vous devez supposer que l'ARC s'applique jusqu'à preuve du contraire.

Étape 2 : Attribuer les responsabilités

Nommeren interne des personnes chargées de veiller au respect des règles de l'ARC. Les rôles typiques sont les suivants :

- Responsable de la conformité de l'ARC (gestion de projet)

- Responsable technique (contrôles de sécurité)

- Affaires juridiques/de marché (déclarations et notifications)

Vous aurez également besoin d'une personne pour gérer les processus de divulgation des vulnérabilités et la communication avec les autorités de l'UE.

Étape 3 : Analyser la situation actuelle en matière de sécurité

Réaliserune analyse des lacunes basée sur les exigences de l'ARC, couvrant :

- Sécurité dès la conception et principes par défaut

- Processus de traitement des vulnérabilités

- Documentation technique

- Marquage CE et procédures d'évaluation de la conformité

Au lieu de feuilles de calcul, utilisez une plateforme de conformité ou un SGSI pour recouper les contrôles existants et éviter les doubles emplois.

Étape 4 : Combler les lacunes

Mettre en œuvre les contrôles, les processus et la documentation nécessaires. L'ARC partage des points communs avec ISO 27001, NIS2 et d'autres cadres, ce qui vous permet de les réutiliser :

- Procédures de cycle de développement sécurisé

- Politiques de gestion de la vulnérabilité

- Mécanismes de mise à jour de la sécurité

Avec Cyberday, vous pouvez comparer les exigences de l'ARC à celles de votre ISO 27001 ou de votre NIS2 pour gagner du temps.

Étape 5 : Suivi et audits continus

Mettre en place des processus pour :

- Traitement continu des vulnérabilités et rapports publics

- Contrôler les performances des produits pour détecter les problèmes de sécurité

- Flux de travail pour la réponse aux incidents

- Mise à jour de la documentation et des déclarations en cas de changement

Certaines parties de l'ARC (par exemple le traitement des vulnérabilités) ont des délais stricts - les mises à jour ou les rapports doivent être faits dans les 24 heures à l'ENISA ou aux autorités.

Comment Cyberday soutient la conformité de l'ARC

Cyberday rend la conformité à l'ARC plus facile à gérer :

- Cartographie des exigences de l'ARC en tâches de mise en œuvre claires

- Montrer comment les travaux ISO 27001 / NIS2 existants peuvent être réutilisés

- Proposer des modèles de documentation spécifiques à l'agence de notation (par exemple, la documentation sur l'EC)

- Fournir des flux de travail prêts à l'emploi pour le traitement des vulnérabilités

- Automatisation des audits et des rapports récurrents

Comment mettre en œuvre l'ARC : exemple de scénario

Organisme fictif : SecureDevices Ltd.

Fabricant de dispositifs IoT de taille moyenne avec 50 employés. Vend des serrures intelligentes dans l'UE, et entre donc dans le champ d'application de l'ARC.

Calendrier et actions :

- Mois 1: Étudier l'applicabilité de l'ARC. Utilisation du Cyberday pour vérifier le chevauchement des travaux NIS2/ISO 27001.

- Mois 2-3: Analyse des lacunes. Elle a révélé des lacunes dans la gestion des vulnérabilités et la documentation technique.

- Mois 4-5: mise en œuvre de procédures de développement sécurisées, création d'une documentation CE, mise à jour de la réponse aux incidents.

- Mois 6: audit interne de l'ARC réalisé. Désignation d'une personne responsable de la communication avec les autorités de l'UE. Déclaration de conformité.

Durée totale: ~6 mois en utilisant la base ISO 27001 existante et le soutien de Cyberday .

Plus grand défi: Créer des flux de travail pour la divulgation des vulnérabilités qui respectent les délais courts des rapports de l'ARC.

Vous voulez accélérer la mise en conformité avec l'ARC ? Démarrez votre essai gratuit Cyberday , cartographiez vos contrôles actuels et suivez des tâches prêtes à l'emploi pour combler les lacunes. Pas besoin de feuilles de calcul.

.png)